Vor einigen Jahren war Ransomware rar und keine so große Bedrohung wie heute. Nach der Petya und WannaCry Krise haben wir gesehen, welches Potenzial es hat und die Leute haben plötzlich angefangen, sich darum zu kümmern. Ronggolawe ist nicht so verbreitet wie Petya und WannaCry, aber es ist immer noch eine immense Bedrohung für alle webbasierten Unternehmen und Websites.

Aber was ist Ronggolawe und wie kann man sich davor schützen? Wir werden versuchen, unten einen wertvollen Einblick zu geben. Schauen Sie sich diesen also unbedingt an.

Was es ist und wie man es vor Ronggolawe Ransomware schützt

Was ist Ronggolawe und wie funktioniert es?

Ronggolawe oder Ronggolawe.A ("A" bezieht sich auf eine Variation von schädlicher Software) ist Ransomware, die erstmals vor einem Jahr eingeführt wurde. Es wurde als Open-Source-Code eingeführt und von einem mutmaßlichen Cyber-Sicherheitsunternehmen aus Jakarta, Indonesien, auf GitHub hochgeladen. Niemand kann sicher sein, was er damit vorhatte, aber Sie können sich vorstellen, dass Cyberkriminelle es ziemlich praktisch finden. Da es leicht erhältlich ist und nur minimalen Aufwand für die Anpassung an böswillige Zwecke erfordert, ist es heutzutage eines der am häufigsten verwendeten Ransomware-Tools.

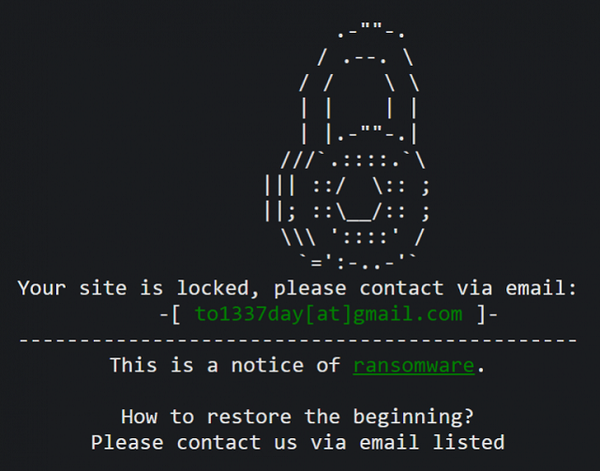

Ronggolawes Hauptzweck besteht darin, auf Webserver gespeicherte Dateien auszurichten und nach einer Sicherheitslücke zu suchen. Sobald es die Kontrolle über die Daten der Benutzer erlangt hat, verschlüsselt es diese und dann verlangen die Täter Geld, um sie erneut zu entschlüsseln. Dann bieten sie einen „fairen Handel“ an und fordern Sie auf, sie über die angegebene E-Mail-Adresse zu kontaktieren. Obwohl Sie bezahlen, besteht natürlich das Risiko, dass Sie Ihre Daten nie wieder sehen.

Dies kann auf verschiedene Arten geschehen, jedoch hauptsächlich über Plug-Ins von Drittanbietern für unterstützte Websites wie WordPress, Magento, Blogger und ähnliche Websites. Alternativ wird es über Spam-E-Mails und Links verbreitet. Um einzusteigen, ändert Ronggolawe Ransomware .htaccess Datei und konfiguriert den Dienst neu. Sobald es eingegangen ist, wird eine Schnittstelle für den Angreifer erstellt, über die er Ihre Dateien nach Belieben verschlüsseln und entschlüsseln kann. Sie werden sofort mit dieser Popup-Webseite aufgefordert:

In diesem Moment werden Sie wissen, dass das Problem real ist. Sie können in der Folge nichts tun, außer zu bezahlen. Und dennoch kann niemand garantieren, dass Sie Ihre Daten zurückerhalten. Es gibt jedoch einige Möglichkeiten, sich vor Ronggolawe zu schützen.

So schützen Sie sich vor Ronggolawe und Ransomware im Allgemeinen

"Besser sicher als leid" sollte das Mantra für alle sein, die auch nur die geringste Chance haben, von Ransomware betroffen zu sein. Modernisierte Entführer verfügen über Tools und Wissen, um Ihre wertvollen Daten ohne großen Aufwand zu erfassen. Ronggolawe ist nur eine der Bedrohungen, die Sie im täglichen Gebrauch erwarten können. Sie benötigen daher rund um die Uhr einen angemessenen Schutz. Dies sind einige Vorsichtsmaßnahmen, die Sie berücksichtigen sollten:

- Installieren und auf dem neuesten Stand halten Anti-Malware-Software zu jeder Zeit. Entweder Windows Defender oder eine Lösung von Drittanbietern.

- Behalten Windows-Firewall immer auf.

- Aktivieren Sie die Cloud-basierter Schutz AUF.

- Öffnen Sie Windows Defender.

- Wählen Sie Viren- und Bedrohungsschutz.

- Wählen Sie Einstellungen für Viren- und Bedrohungsschutz.

- Aktivieren Sie den Cloud-basierten Schutz.

- Installieren Sie keine Plug-Ins aus unbekannten Quellen.

- Öffnen Sie keine Spam-E-Mails. Löschen Sie es sofort.

Damit sollte dieser Artikel abgeschlossen sein. Wir hoffen, Sie haben gefunden, wonach Sie gesucht haben. Vergessen Sie nicht, uns im Kommentarbereich unten Ihre Erfahrungen mit Ronggolawe mitzuteilen.

VERWANDTE GESCHICHTEN, DIE SIE ÜBERPRÜFEN MÜSSEN:

- KB4012598 patcht Windows XP / Windows 8 gegen WannaCry

- Was ist der Unterschied zwischen WannaCry und Petya?

- Verhindern Sie Ransomware-Angriffe mit CyberGhost Immunizer

- Verhindern Sie zukünftige Ransomware-Angriffe mit diesem kostenlosen Tool

- Wannacry und Petya fordern Benutzer auf, auf Windows 10 zu aktualisieren

- Ronggolawe Ransomware

Friendoffriends

Friendoffriends